GIS vs. Anonymous Austria II

Das Interview in der Presse mit Jürgen Menedetter, Geschäftsführer des ORF-Gebühreninformationsdienstes GIS, lässt mich nicht los. So meint er dort:

Wir haben die Daten nicht verloren, sie sind uns von einem kriminellen Hackernetzwerk gestohlen worden.

Wenn die Daten „gestohlen” worden wären, hätte die GIS diese nicht mehr auf ihren Webservern vorgefunden, sondern hätte sie aus einem Backup (wenn überhaupt vorhanden) wiederherstellen müssen. AnonAustria hat die Daten KOPIERT, nicht gestohlen (= kopiert und dann gelöscht).

Das ist ein klassischer „Fehler”, der auch gerne von Rechteverwertern der Contentmafia bewusst gemacht wird (vergleiche „Raubkopie”).

Man muss aber betonen, dass wir Daten von 3,5 Millionen Kunden haben, die in einem eigenen System gespeichert sind, das nicht angegriffen wurde.

Hey, die Bank wurde zwar überfallen, die Bankräuber haben aber nur die Kassen, nicht aber den Safe ausgeräumt. WTF?

Gerade weil sie Daten von 3,5 Mio. Personen haben, würde ich so ein schlecht gewartetes IT-System nicht herunterspielen. Wenn schon die nach außen offenen Webserver und Anwendungen so schlecht gewartet und implementiert wurden, wie sieht das dann erst intern aus. Sind die Kundendaten in dem „großen” System beispielsweise verschlüsselt?

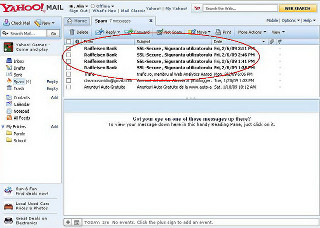

Dort waren keine vollständigen Kundendaten gespeichert, sondern die Eingaben, mit denen sich Kunden an- und umgemeldet haben. Diese werden täglich vom Server abgezogen und in das System eingespeist. In der grauen Theorie bräuchten wir die Daten dann nicht mehr auf dem Webserver.

…

Als wir am Freitag von dem Angriff erfahren haben, dachten wir, dass nur jüngste Anmeldungen betroffen sind. Erst Samstagfrüh haben wir festgestellt, dass es um 214.000 Eingaben der letzten vier Jahre geht.

Es wurde also NIE getestet, ob die Funktionalität, die Daten nach Übermittlung ins Hauptsystem am Webserver zu löschen, überhaupt so funktioniert, wie geplant? Wer hat hier das Abnahmeprotokoll für die SW unterschrieben?

Also für mich klingt das sehr nach Vernachlässigung der Pflichten eines Geschäftsführers: … sind die Geschäftsführer für die Einhaltung sämtlicher der GmbH auferlegten gesetzlichen Pflichten verantwortlich [daher auch des Datenschutzes, Anm.]. Der Geschäftsführer ist für die laufende Verwaltung der Gesellschaft verantwortlich. Er sollte daher über die dafür notwendigen Kenntnisse sowohl in betriebswirtschaftlicher und juristischer als auch in unternehmensspezifisch fachlicher Hinsicht verfügen.

.

IMHO wäre hier nun die ORF Geschäftsführung bzw. der Stiftungsrat gefragt, die entsprechenden rechtlichen Konsequenzen zu ziehen, oder?

Der Schuldige ist nicht die GIS, der Schuldige ist der Einbrecher. Das ist nicht lustig, das sind kriminelle Hacker.ROTFL! Realitätsverweigerung par excellence. Lieber Hr. Menedetter, wieviel zahlt Ihnen die Versicherung, wenn ihre Wohnung ausgeräumt wurde, weil sie die Türe nicht versperrt hatten? Die GIS hat zumindest gegen DSG2000,§14 verstoßen:

Für alle Organisationseinheiten eines Auftraggebers oder Dienstleisters, die Daten verwenden, sind Maßnahmen zur Gewährleistung der Datensicherheit zu treffen. […] daß die Daten Unbefugten nicht zugänglich sind. Insbesondere ist, soweit dies im Hinblick auf Abs. 1 letzter Satz erforderlich ist, […] die Zugriffsberechtigung auf Daten und Programme und der Schutz der Datenträger vor der Einsicht und Verwendung durch Unbefugte zu regeln ….Möchte einer der Betroffenen nicht entsprechend Anzeige beim Landesgericht machen?

Schade ist ja, dass die Angreifer die Website der GIS mehrfach defaced haben, weil damit eine Datenbeschädigung (§126a StGB) vorliegt (Freiheitsstrafe von sechs Monaten bis zu fünf Jahre).

Sonst hätte man vermutlich (ich bin ja kein Jurist) darüber streiten können, ob es überaupt ein widerrechtlicher Zugriff auf ein Computersystem (§118a StGB) war, da sich die „Angreifer” ja keinen keinen Vermögensvorteil verschafft haben:Wer sich in der Absicht, sich oder einem anderen Unbefugten von in einem Computersystem gespeicherten und nicht für ihn bestimmten Daten Kenntnis zu verschaffen und dadurch, dass er die Daten selbst benützt, einem anderen, für den sie nicht bestimmt sind, zugänglich macht oder veröffentlicht, sich oder einem anderen einen Vermögensvorteil zuzuwenden oder einem anderen einen Nachteil zuzufügen, zu einem Computersystem, über das er nicht oder nicht allein verfügen darf, oder zu einem Teil eines solchen Zugang verschafft, indem er spezifische Sicherheitsvorkehrungen im Computersystem überwindet, ist mit Freiheitsstrafe bis zu sechs Monaten oder mit Geldstrafe bis zu 360 Tagessätzen zu bestrafen.

Nachdem aber der Verfassungsschutz mittlerweile ermittelt, kann man davon ausgehen, dass sie wieder versuchen, die Keule „kriminelle Vereinigung” gegenüber Anonymous, AnonAustria und LULzSec auszupacken. Nachdem das bei den Tierschützern nicht funktioniert hat, werden sie es wohl jetzt bei den „Hackern” probieren.

AnonAustria ist sicherlich (aus gesetzlicher Sicht) nicht unschuldig, aber solche Unschuldslämmer, wie sie sich präsentieren, sind Hr. Menedetter und die GIS auch nicht. Auch in diese Richtung sollten rechtliche Schritte eingeleitet werden, nicht nur gegen Unbekannt.

Tagged as: Anonymous Austria, gis, hacker, it, rant, securty, stgb | Author: Martin Leyrer

[Sonntag, 20110731, 11:07 | permanent link | 0 Kommentar(e)

This content includes

This content includes